一、漏洞概述

2023年10月10日,微软发布了10月安全更新,本次更新共修复了104个漏洞(不包括Microsoft Edge-Chromium漏洞),其中包括3个已被利用的漏洞、45个远程代码执行漏洞以及12个评级为严重的漏洞。

本次修复的漏洞中,漏洞类型包括特权提升漏洞、远程代码执行漏洞、信息泄露漏洞、拒绝服务漏洞、安全功能绕过漏洞和欺骗漏洞等。

微软本次共修复了3个已被利用的漏洞:

CVE-2023-41763:Skype for Business 权限提升漏洞

该漏洞的CVSSv3评分为5.3,远程威胁者可以对目标 Skype for Business 服务器进行特制网络调用,这可能导致解析向任意地址发出的 http 请求,从而可能导致IP 地址或端口号等敏感信息泄露,威胁者可能利用这些信息来访问内部网络。目前该漏洞已经公开披露,且已发现被利用。

CVE-2023-36563:Microsoft WordPad 信息泄露漏洞

该漏洞的CVSSv3评分为6.5,威胁者可以通过登录系统运行特制的应用程序或者诱导本地用户打开恶意文件来利用该漏洞,成功利用该漏洞可能导致 NTLM 哈希值泄露。目前该漏洞已经公开披露,且已发现被利用。

MITRE:CVE-2023-44487-HTTP/2 快速重置攻击

微软已发布针对HTTP/2 的分布式拒绝服务 (DDoS) 攻击(称为“HTTP/2 Rapid Reset”,追踪为CVE-2023-44487)的缓解措施,该攻击通过滥用 HTTP/2 的请求取消功能,可能导致服务器资源耗尽,造成拒绝服务。该漏洞自8月以来已被广泛利用。

微软本次更新修复的12个评级为“严重”的漏洞包括:

9个为第2层隧道协议远程代码执行漏洞(CVE-2023-41770、CVE-2023-41765、CVE-2023-41767、CVE-2023-38166、CVE-2023-41774、CVE-2023-41773、CVE-2023-41771、CVE-2023-41769和CVE-2023-41768),未经身份验证的威胁者可以向路由和远程访问服务 (RRAS) 服务器发送特制的协议消息,可能导致 RAS 服务器计算机上的远程代码执行(RCE),但利用这些漏洞可能需要赢得竞争条件。

2个为Microsoft消息队列远程代码执行漏洞(CVE-2023-35349和CVE-2023-36697),成功利用CVE-2023-35349可能导致未经身份验证的威胁者在目标服务器上远程执行代码。成功利用CVE-2023-36697可能导致经过身份验证的域用户在目标服务器上远程执行代码,但威胁者需要诱导目标计算机上的用户连接到恶意服务器,或者破坏合法的MSMQ服务器主机,使其作为恶意服务器运行。Windows 消息队列服务是 Windows 组件,可以通过检查是否有名为Message Queuing的服务在运行,以及计算机上是否侦听TCP 端口1801。

以及Microsoft虚拟可信平台模块(TPM)远程代码执行漏洞(CVE-2023-36718),成功利用该漏洞可能导致任意代码执行,但威胁者必须通过guest模式用户的身份验证才能逃离虚拟机。

微软10月更新涉及的完整漏洞列表如下:

CVE ID | CVE 标题 | 严重性 |

CVE-2023-41770 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41765 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41767 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-38166 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41774 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41773 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41771 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41769 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-41768 | Layer 2 Tunneling Protocol 远程代码执行漏洞 | 严重 |

CVE-2023-35349 | Microsoft Message Queuing 远程代码执行漏洞 | 严重 |

CVE-2023-36697 | Microsoft Message Queuing 远程代码执行漏洞 | 严重 |

CVE-2023-36718 | Microsoft Virtual Trusted Platform Module 远程代码执行漏洞 | 严重 |

CVE-2023-36722 | Active Directory域服务信息泄露漏洞 | 高危 |

CVE-2023-36737 | Azure Network Watcher VM Agent 特权提升漏洞 | 高危 |

CVE-2023-36419 | Azure HDInsight Apache Oozie 工作流调度程序特权提升漏洞 | 高危 |

CVE-2023-36561 | Azure DevOps 服务器特权提升漏洞 | 高危 |

CVE-2023-36418 | Azure RTOS GUIX Studio 远程代码执行漏洞 | 高危 |

CVE-2023-36414 | Azure Identity SDK 远程代码执行漏洞 | 高危 |

CVE-2023-36415 | Azure Identity SDK 远程代码执行漏洞 | 高危 |

CVE-2023-41766 | Windows 客户端服务器运行时子系统 (CSRSS) 特权提升漏洞 | 高危 |

CVE-2023-44487 | MITRE:CVE-2023-44487 HTTP/2 快速重置攻击 | 高危 |

CVE-2023-36566 | Microsoft 通用数据模型 SDK 拒绝服务漏洞 | 高危 |

CVE-2023-36429 | Microsoft Dynamics 365(On-Premises)信息泄露漏洞 | 高危 |

CVE-2023-36416 | Microsoft Dynamics 365(On-Premises)跨站脚本漏洞 | 高危 |

CVE-2023-36433 | Microsoft Dynamics 365(On-Premises)信息泄露漏洞 | 高危 |

CVE-2023-36778 | Microsoft Exchange Server 远程代码执行漏洞 | 高危 |

CVE-2023-36594 | Windows Graphics Component 特权提升漏洞 | 高危 |

CVE-2023-38159 | Windows Graphics Component 特权提升漏洞 | 高危 |

CVE-2023-36565 | Microsoft Office Graphics 特权提升漏洞 | 高危 |

CVE-2023-36569 | Microsoft Office 特权提升漏洞 | 高危 |

CVE-2023-36568 | Microsoft Office Click-To-Run 特权提升漏洞 | 高危 |

CVE-2023-38171 | Microsoft QUIC 拒绝服务漏洞 | 高危 |

CVE-2023-36435 | Microsoft QUIC 拒绝服务漏洞 | 高危 |

CVE-2023-36577 | Microsoft WDAC OLE DB provider for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2023-36710 | Windows Media Foundation Core 远程代码执行漏洞 | 高危 |

CVE-2023-36564 | Windows Search 安全功能绕过漏洞 | 高危 |

CVE-2023-36563 | Microsoft WordPad 信息泄露漏洞 | 高危 |

CVE-2023-36786 | Skype for Business 远程代码执行漏洞 | 高危 |

CVE-2023-36780 | Skype for Business 远程代码执行漏洞 | 高危 |

CVE-2023-36789 | Skype for Business 远程代码执行漏洞 | 高危 |

CVE-2023-41763 | Skype for Business 特权提升漏洞 | 高危 |

CVE-2023-36728 | Microsoft SQL Server 拒绝服务漏洞 | 高危 |

CVE-2023-36417 | Microsoft SQL ODBC 驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-36785 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2023-36598 | Microsoft WDAC ODBC 驱动程序远程代码执行漏洞 | 高危 |

CVE-2023-36730 | Microsoft ODBC Driver for SQL Server 远程代码执行漏洞 | 高危 |

CVE-2023-36420 | Microsoft ODBC Driver for SQL 远程代码执行漏洞 | 高危 |

CVE-2023-36585 | Active Template Library 拒绝服务漏洞 | 高危 |

CVE-2023-36709 | Microsoft AllJoyn API 拒绝服务漏洞 | 高危 |

CVE-2023-36902 | Windows Runtime 远程代码执行漏洞 | 高危 |

CVE-2023-36713 | Windows Common Log File System Driver 信息泄露漏洞 | 高危 |

CVE-2023-36723 | Windows Container Manager Service 特权提升漏洞 | 高危 |

CVE-2023-36707 | Windows Deployment 服务拒绝服务漏洞 | 高危 |

CVE-2023-36567 | Windows Deployment 服务信息泄露漏洞 | 高危 |

CVE-2023-36706 | Windows Deployment 服务信息泄露漏洞 | 高危 |

CVE-2023-36703 | DHCP Server Service 拒绝服务漏洞 | 高危 |

CVE-2023-36721 | Windows 错误报告服务特权提升漏洞 | 高危 |

CVE-2023-36436 | Windows MSHTML平台远程代码执行漏洞 | 高危 |

CVE-2023-36557 | PrintHTML API 远程代码执行漏洞 | 高危 |

CVE-2023-36434 | Windows IIS 服务器特权提升漏洞 | 高危 |

CVE-2023-36726 | Windows Internet 密钥交换 (IKE) 扩展特权提升漏洞 | 高危 |

CVE-2023-36576 | Windows 内核信息泄露漏洞 | 高危 |

CVE-2023-36712 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-36698 | Windows 内核安全功能绕过漏洞 | 高危 |

CVE-2023-36584 | Windows Mark of the Web 安全功能绕过漏洞 | 高危 |

CVE-2023-36571 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36570 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36431 | Microsoft Message Queuing 拒绝服务漏洞 | 高危 |

CVE-2023-36591 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36590 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36589 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36583 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36592 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36606 | Microsoft Message Queuing 拒绝服务漏洞 | 高危 |

CVE-2023-36593 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36582 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36574 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36575 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36573 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36572 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36581 | Microsoft Message Queuing 拒绝服务漏洞 | 高危 |

CVE-2023-36579 | Microsoft Message Queuing 拒绝服务漏洞 | 高危 |

CVE-2023-36578 | Microsoft Message Queuing 远程代码执行漏洞 | 高危 |

CVE-2023-36702 | Microsoft DirectMusic 远程代码执行漏洞 | 高危 |

CVE-2023-36720 | Windows Mixed Reality Developer Tools 拒绝服务漏洞 | 高危 |

CVE-2023-36729 | Named Pipe File System 特权提升漏洞 | 高危 |

CVE-2023-36605 | Windows Named Pipe Filesystem 特权提升漏洞 | 高危 |

CVE-2023-36725 | Windows 内核特权提升漏洞 | 高危 |

CVE-2023-36724 | Windows 电源管理服务信息泄露漏洞 | 高危 |

CVE-2023-36790 | Windows RDP Encoder Mirror Driver 特权提升漏洞 | 高危 |

CVE-2023-29348 | Windows Remote Desktop Gateway (RD Gateway)信息泄露漏洞 | 高危 |

CVE-2023-36596 | Remote Procedure Call 信息泄露漏洞 | 高危 |

CVE-2023-36701 | Microsoft 弹性文件系统 (ReFS) 特权提升漏洞 | 高危 |

CVE-2023-36711 | Windows Runtime C++ Template Library 特权提升漏洞 | 高危 |

CVE-2023-36704 | Windows Setup Files Cleanup 远程代码执行漏洞 | 高危 |

CVE-2023-36438 | Windows TCP/IP 信息泄露漏洞 | 高危 |

CVE-2023-36603 | Windows TCP/IP 拒绝服务漏洞 | 高危 |

CVE-2023-36602 | Windows TCP/IP 拒绝服务漏洞 | 高危 |

CVE-2023-36717 | Windows Virtual Trusted Platform Module 拒绝服务漏洞 | 高危 |

CVE-2023-36731 | Win32k 特权提升漏洞 | 高危 |

CVE-2023-36732 | Win32k 特权提升漏洞 | 高危 |

CVE-2023-36776 | Win32k 特权提升漏洞 | 高危 |

CVE-2023-36743 | Win32k 特权提升漏洞 | 高危 |

CVE-2023-41772 | Win32k 特权提升漏洞 | 高危 |

CVE-2023-5346 | Chromium:CVE-2023-5346 V8 中的类型混淆 | 未知 |

二、影响范围

受影响的产品/功能/服务/组件包括:

Windows RDP

Windows Message Queuing

Azure SDK

Microsoft Dynamics

SQL Server

Azure Real Time Operating System

Azure

Windows IIS

Microsoft QUIC

Windows HTML Platform

Windows TCP/IP

Azure DevOps

Microsoft WordPad

Microsoft Windows Search Component

Microsoft Office

Microsoft Common Data Model SDK

Windows Deployment Services

Windows Kernel

Microsoft WDAC OLE DB provider for SQL

Windows Mark of the Web (MOTW)

Windows Active Template Library

Microsoft Graphics Component

Windows Remote Procedure Call

Windows Named Pipe File System

Windows Resilient File System (ReFS)

Windows Microsoft DirectMusic

Windows DHCP Server

Windows Setup Files Cleanup

Windows AllJoyn API

Microsoft Windows Media Foundation

Windows Runtime C++ Template Library

Windows Common Log File System Driver

Windows TPM

Windows Virtual Trusted Platform Module

Windows Mixed Reality Developer Tools

Windows Error Reporting

Active Directory Domain Services

Windows Container Manager Service

Windows Power Management Service

Windows NT OS Kernel

Windows IKE Extension

Windows Win32K

Microsoft Exchange Server

Skype for Business

Windows Client/Server Runtime Subsystem

Windows Layer 2 Tunneling Protocol

Client Server Run-time Subsystem (CSRSS)

三、安全措施

3.1 升级版本

目前微软已发布相关安全更新,建议受影响的用户尽快修复。

(一) Windows Update自动更新

Microsoft Update默认启用,当系统检测到可用更新时,将会自动下载更新并在下一次启动时安装。也可选择通过以下步骤手动进行更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”(Windows 8、Windows 8.1、Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,具体步骤为“控制面板”->“系统和安全”->“Windows更新”)

3、选择“检查更新”,等待系统自动检查并下载可用更新。

4、更新完成后重启计算机,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

(二) 手动安装更新

Microsoft官方下载相应补丁进行更新。

2023年10月安全更新下载链接:

https://msrc.microsoft.com/update-guide/releaseNote/2023-oct

补丁下载示例:

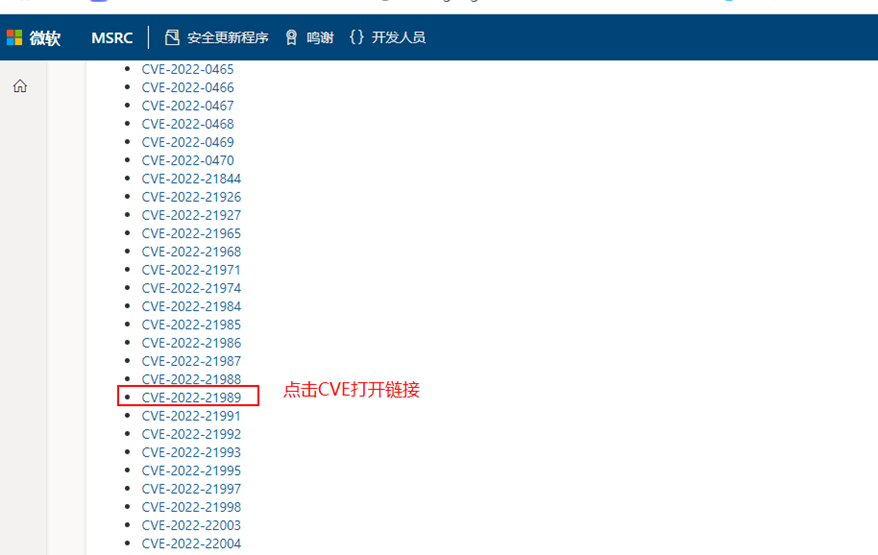

1.打开上述下载链接,点击漏洞列表中要修复的CVE链接。

例1:微软漏洞列表示例(2022年2月)

2.在微软公告页面底部左侧【产品】选择相应的系统类型,点击右侧【下载】处打开补丁下载链接。

例2:CVE-2022-21989补丁下载示例

3.点击【安全更新】,打开补丁下载页面,下载相应补丁并进行安装。

例3:补丁下载界面

4.安装完成后重启计算机。

3.2 临时措施

关于HTTP/2 快速重置攻击(CVE-2023-44487)漏洞,微软的缓解措施可参考:

https://msrc.microsoft.com/blog/2023/10/microsoft-response-to-distributed-denial-of-service-ddos-attacks-against-http/2/

Cloudflare、Google、AWS、NGINX等针对该漏洞的缓解和响应可参考:

https://www.cisa.gov/news-events/alerts/2023/10/10/http2-rapid-reset-vulnerability-cve-2023-44487

3.3 通用建议

定期更新系统补丁,减少系统漏洞,提升服务器的安全性。

加强系统和网络的访问控制,修改防火墙策略,关闭非必要的应用端口或服务,减少将危险服务(如SSH、RDP等)暴露到公网,减少攻击面。

使用企业级安全产品,提升企业的网络安全性能。

加强系统用户和权限管理,启用多因素认证机制和最小权限原则,用户和软件权限应保持在最低限度。

启用强密码策略并设置为定期修改。

3.4 参考链接

https://msrc.microsoft.com/update-guide/releaseNote/2023-oct

https://www.bleepingcomputer.com/news/microsoft/microsoft-october-2023-patch-tuesday-fixes-3-zero-days-104-flaws/

四、版本信息

版本 | 日期 | 备注 |

V1.0 | 2023-10-11 | 首次发布 |